Вчора на курсах підхопив на флешку вірус, який був негайно детектувати і видалений антивірусом на моєму домашньому комп'ютері. Однак виявилося, що всі папки на флешці стали ярликами. Якийсь час назад я вже стикався з такою проблемою, тому знаю перше правило, що дозволяє запобігти зараженню вашого комп'ютера: ні в якому разі не намагайтеся відкрити ярлики до папок! (Навіть якщо дані на флешці безцінні, і ви хочете негайно переконатися в тому, що вони нікуди не пропали). Чому не варто відкривати ці ярлики? Творці вірусу пішли на такий прийом: у властивостях цих ярликів прописані дві команди:

- Перша запускає і встановлює вірус на Ваш ПК

- Друга відкриває необхідну Вам папку

Тобто користувач, на комп'ютері якого не встановлено антивірус, не звернувши увагу на той факт, що всі каталоги на флешці тепер відображаються у вигляді ярликів, може просто не знати, що флешка заражена, тому що всі папки на флешці відкриваються і інформація в них на місці. У деяких модифікаціях подібного вірусу папки перестають відкриватися, навіть якщо клацнути по ярлику. У будь-якому випадку, не панікуйте, не поспішайте форматувати USB флешку і читайте уважно інструкцію нижче. Зрозумійте, каталоги нікуди не поділися, вони як лежали на флешці так і лежать. Просто вірус приховав всі папки на флешці, тобто їм були призначені відповідні атрибути (прихований + архівний). Наше завдання: знищити вірус і зняти ці атрибути.

Отже, нижче я наведу інструкцію, що описує що робити, якщо папки на флеш стали ярликами

зміст:

- Видаляємо виконувані файли вірусу на USB флешці

- Перевірка системи на наявність команд автозапуску вірусу

- Відновлюємо вид каталогів і доступ до папок

- Ручний спосіб відновлення атрибутів прихованих папок на флешці

- Скрипт для автоматичного зняття атрибутів приховування з вихідних папок і файлів

Видаляємо виконувані файли вірусу на USB флешці

Насамперед необхідно позбутися від виконуваних фалів вірусу. Це можна зробити за допомогою будь-якого антивіруса (благо є купа безкоштовних або portable версій, таких як Dr.Web CureIt або Kaspersky Virus Removal Tool), якщо ж його немає - можна спробувати знайти і знешкодити вірус вручну. Як же знайти файли вірусу, що заразив USB флешку?

- У провіднику Windows включаємо відображення прихованих і системних фалів.

- В Windows XP: Пуск> Мій комп'ютер-> Меню Сервіс> Властивості папки-> вкладка Вид. На ній знімаємо галку у параметра "Приховувати захищені системні файли (рекомендовано)"І встановлюємо у"Показувати приховані файли і папки".

- В Windows 7 шлях трохи інший: Пуск> Панель управління-> Оформлення та персоналізація-> Параметри папок-> Вкладка Вид. Параметри ті ж самі.

- для Windows 8/10 інструкція є в статті Показати приховані папки в Windows 8.

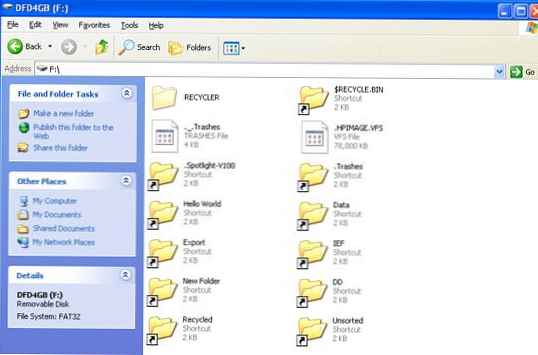

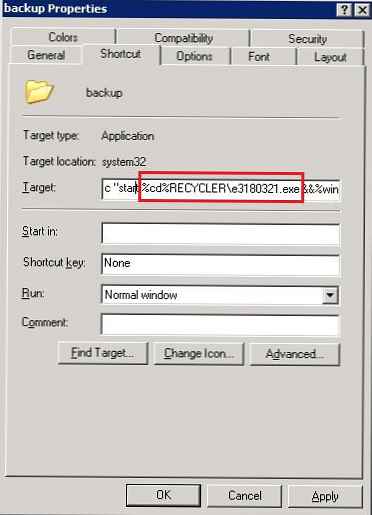

- Відкриваємо вміст флешки, і бачимо на ньому безліч ярликів на папки (зверніть увагу на значок ярлика у іконок папок).

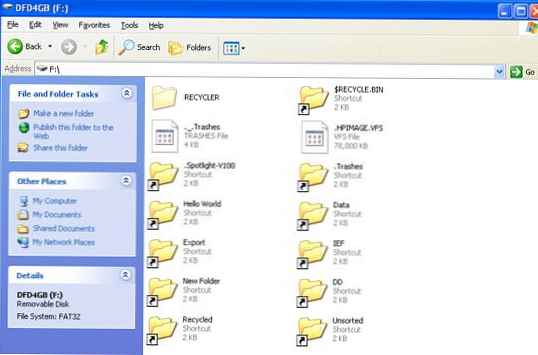

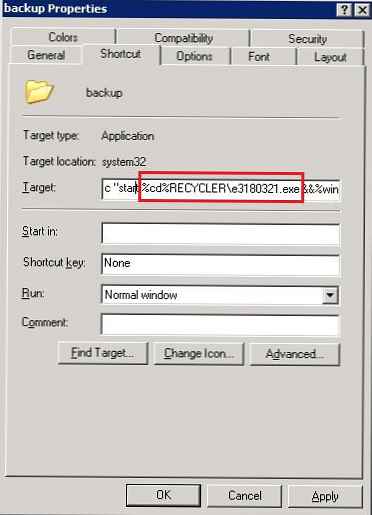

Тепер потрібно відкрити властивості будь-якого ярлика на папку (ПКМ -> Властивості). Вони будуть виглядати приблизно так:

Тепер потрібно відкрити властивості будь-якого ярлика на папку (ПКМ -> Властивості). Вони будуть виглядати приблизно так:  Нас цікавить значення поля Target (Об'єкт). Рядок, зазначена в ньому досить довга, і може виглядає приблизно так:

Нас цікавить значення поля Target (Об'єкт). Рядок, зазначена в ньому досить довга, і може виглядає приблизно так:% Windir% \ system32 \ cmd.exe / c "start% cd% RECYCLER \ e3180321.exe &&% windir% \ explorer.exe% cd% backup

У цьому прикладі RECYCLER \ e3180321.exe це і є той самий вірус. Тобто файл вірусу з ім'ям e3180321.exe знаходиться в папці RECYCLER. Видаляємо цей файл, а можна і папку цілком (рекомендую перевірити доступність папки як на самій зараженої флешці, так і в системних каталогах C: \ windows, C: \ windows \ system32 і в профілі поточного користувача (про них трохи нижче)).

Так само рекомендую подивитися виконувані файли вірусу в наступних каталогах:

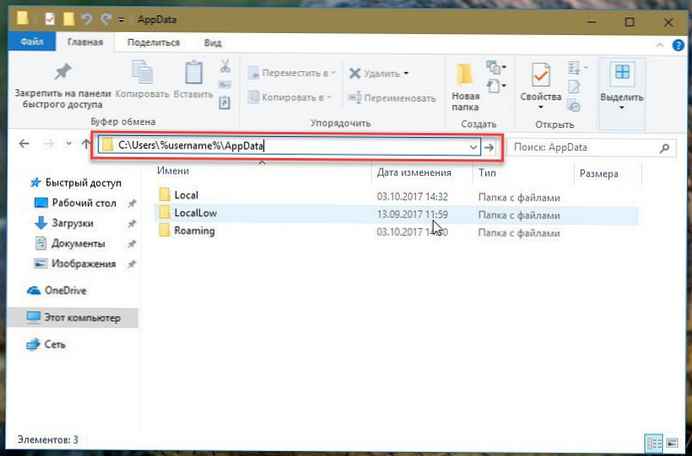

- в Windows 7, 8 і 10 -

C: \ users \ ім'я користувача \ appdata \ roaming \ - в Windows XP -

C: \ Documents and Settings \ ім'я користувача \ Local Settings \ Application Data \

Якщо в цих каталогах є файли з розширенням ".exe", То швидше за все це і є виконуваний файл вірусу і його можна видалити (на незараженном комп'ютері в цьому каталозі .exe файлів бути не повинно).

У деяких випадках такі віруси не детектируются антивірусами, тому що їх можуть створювати у вигляді .bat / .cmd / .vbs файлів сценаріїв, які в принципі не виконують ніяких деструктивних дії на комп'ютері. Рекомендуємо руками перевірити флешку на наявність файлів з такими дозволами (їх код можна подивитися за допомогою будь-якого текстового редактора).

Тепер клік по ярлику не небезпечний!

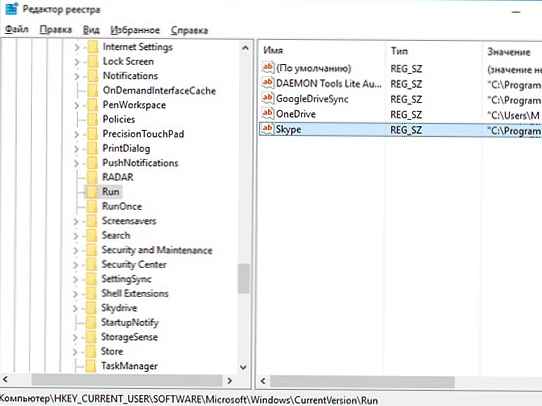

Перевірка системи на наявність команд автозапуску вірусу

У деяких випадках віруси прописують себе в автозапуск системи. Перевірте руками наступні гілки реєстру (regedit.exe) на наявність підозрілих записів:

- HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Run - ці програми запускаються при завантаженні комп'ютера

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run - програми, що запускаються автоматично при вході поточного користувача

Видаліть всі підозрілі записи і незнайомі програм (нічого поганого ви не зробите, і якщо навіть ви вимкніть автозавантаження якийсь потрібної програми, ви зможете завжди запустити її вручну після входу в систему).

Інші способи автозапуску програм в системі описані в статті Управління автозапуском програм в Windows 8.

Відновлюємо вид каталогів і доступ до папок

Після того, як флешка і комп'ютер очищена від вірусів, потрібно відновити звичайний вигляд папок і файлів на флешці. Залежно від модифікації вірусу (і фантазії "розробників") оригінальним папок можуть бути прісваівоени системні атрибути "прихована" і "системна", або вони можуть бути перенесені в якусь також приховану папку, спеціально створену вірусом. Просто так ці атрибути не відкинеш, тому доведеться скористатися командами скидання атрибутів через командний рядок. Це також можна зробити вручну або за допомогою командного файлу. Потім залишилися ярлики на папки можна видалити - вони нам не потрібні

Ручний спосіб відновлення атрибутів прихованих папок на флешці

- Відкриваємо командний рядок з правами адміністратора

- У який з'явився чорному вікні вводимо команди, після набору кожної натискаємо Enter

cd / d f: \

, деf: \- це буква диска, призначена флешці (в конкретному випадку може відрізнятися)attrib -s -h / d / s

, команда скидає атрибути S ( «Системний»), H ( «Прихований») для всіх файлів і папок в поточному каталозі і у всіх вкладених.

В результаті всі дані на накопичувачі стають видимими.

В результаті всі дані на накопичувачі стають видимими.

Скрипт для автоматичного зняття атрибутів приховування з вихідних папок і файлів

Можна скористатися готовим скриптів, які виконує всі операції по відновленню атрибутів файлів автоматично.

З цього сайту скачайте файл clear_attrib.bat (263 байти) (пряме посилання) і запустіть його з правами адміністратора. Файл містить наступний код:

: lbl

cls

set / p disk_flash = "Enter flash drive:"

cd / D% disk_flash%:

if% errorlevel% == 1 goto lbl

cls

cd / D% disk_flash%:

del * .lnk / q / f

attrib -s -h -r autorun. *

del autorun. * / F

attrib -h -r -s -a / D / S

rd RECYCLER / q / s

explorer.exe% disk_flash%:

При запуску програма просить вас вказати ім'я диска флешки (наприклад, F:), А потім сама видаляє всі ярлики, фали autorun. *, Знімає атрибути приховування з каталогів, видаляє папку з вірусом RECYCLER і, нарешті, показує вміст USB флешки в провіднику.

Сподіваюся, ця замітка буде корисною. Якщо у вас зустрінуться інші модифікації вірусу, що перетворює папки на флешці в ярлики - описувати симптоми в коментарях, спробуємо розібратися з проблемою разом!

Нас цікавить значення поля Target (Об'єкт). Рядок, зазначена в ньому досить довга, і може виглядає приблизно так:

Нас цікавить значення поля Target (Об'єкт). Рядок, зазначена в ньому досить довга, і може виглядає приблизно так: