Після установки оновлень безпеки Windows, які вийшли після травня 2018 року, ви можете зіткнутися з помилкою CredSSP encryption oracle remediation при RDP підключенні до віддаленого сервера і комп'ютера Windows в наступних випадках:

- Ви підключаєтеся до віддаленого робочого столу комп'ютера з недавно встановленої старої (наприклад, RTM) версією Windows (наприклад, Windows 10 нижче билда 1803, Windows Server 2012 R2, Windows Server 2016), на якому не інстальовано останні оновлення безпеки Windows;

- Ви намагаєтеся підключитися до RDP комп'ютера, на який давно не встановлювали оновлення Microsoft;

- RDP підключення блокує віддалений комп'ютер, тому що немає потрібних оновлень безпеки на вашому клієнтському комп'ютері.

Спробуємо розібратися з тим, що означає RDP помилка CredSSP encryption oracle remediation і як її можна виправити.

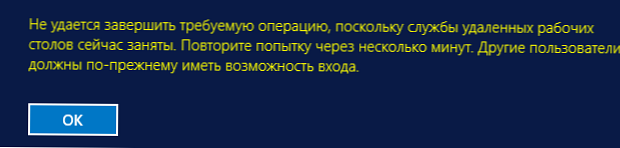

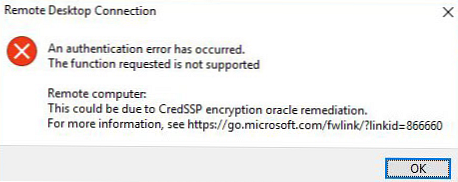

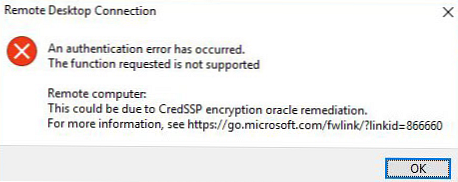

Отже, при спробі підключення до додатка RemoteApp на RDS серверах під Windows Server 2016/2012 R2 / 2008 R2, або до віддалених робочих столів інших користувачів по протоколу RDP (на Windows 10, 8.1 або 7), з'являється помилка:

Remote Desktop connectionAn authentication error has occurred.

The function is not supported.

Remote Computer: hostname

This could be due to CredSSP encryption oracle remediation.

Сталася помилка під час перевірки автентичності.

Зазначена функція може бути.

Причиною помилки може бути виправлення шифрування CredSSP.

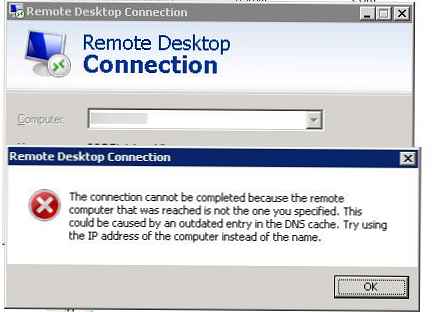

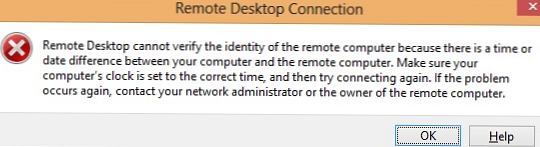

Дана помилка пов'язана з тим, що на Windows Server або на звичайній деськтопной версії Windows, до якої ви намагаєтеся підключиться по RDP, що не Установлюються оновлення безпеки Windows (як мінімум з березня 2018 роки).

Так само ця помилка може виглядати так: Сталася помилка перевірки автентичності. Зазначена функція може бути.Справа в тому, що ще в березні 2018 Microsoft випустила оновлення, що закриває можливість віддаленого виконання коду за допомогою вразливості в протоколі CredSSP (Credential Security Support Provider). Детально проблема описана в бюлетені CVE-2018-0886. У травні 2018 було опубліковано додаткове оновлення, в якому за замовчуванням клієнтам Windows забороняється підключатися до віддалених RDP серверів з вразливою (непропатченних) версією протоколу CredSSP.

Таким чином, якщо ви на RDS / RDP серверах (комп'ютерах) Windows з березня 2018 роки не встановлювалися накопичувальні оновлення безпеки, а на RDP клієнтів встановлені травневі поновлення (або новіші), то на них при спробі підключитися до RDS серверів з непропатченних версією CredSSP буде з'являється помилка про неможливість підключення: This could be due to CredSSP encryption oracle remediation.

Помилка RDP клієнта з'являється після установки наступних оновлень безпеки:

- Windows 7 / Windows Server 2008 R2 - KB4103718

- Windows 8.1 / Windows Server 2012 R2 - KB4103725

- Windows Server 2016 - KB4103723

- Windows 10 1803 - KB4103721

- Windows 10 1709 - KB4103727

- Windows 10 1703 - KB4103731

- Windows 10 1609 - KB4103723

Для відновлення віддаленого підключення до робочого столу можна видалити оновлення безпеки на клієнті, з якого виконується RDP підключення (але це вкрай не рекомендується, тобто є більш безпечне і правильне рішення).

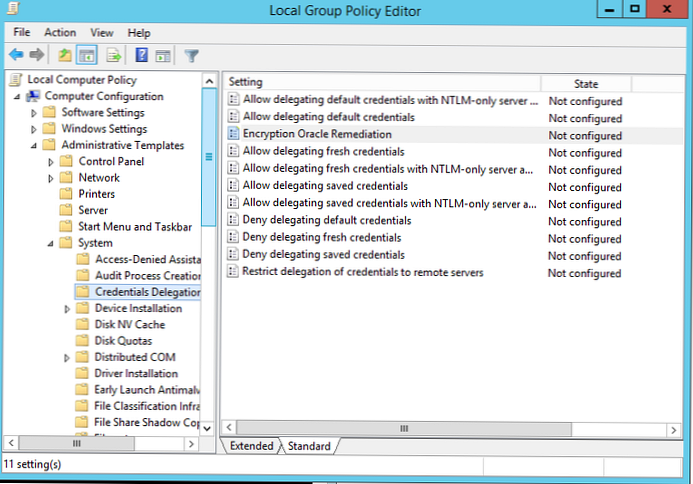

Для вирішення проблеми ви можете тимчасово на комп'ютері, з якого ви підключаєтеся по RDP, відключити перевірку версії CredSSP на віддаленому комп'ютері. Це можна зробити через редактор локальних групових політик. Для цього:

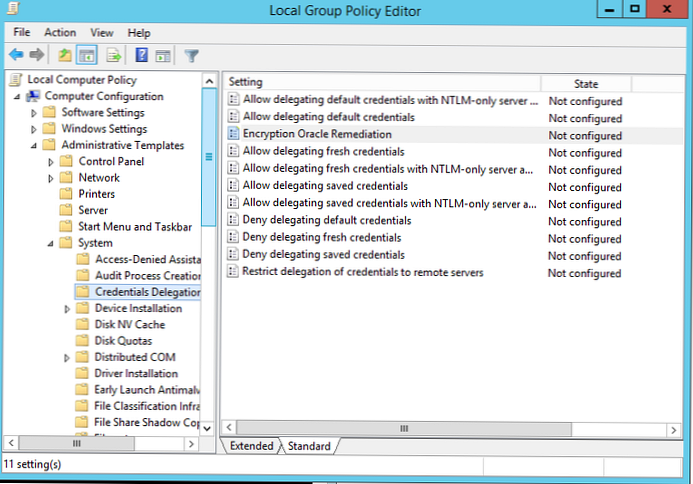

- Запустіть редактор локальних GPO - gpedit.msc;

- Перейдіть в розділ політик Computer Configuration -> Administrative Templates -> System -> Credentials Delegation (Конфігурація комп'ютера -> Адміністративні шаблони -> Система -> Передача облікових даних);

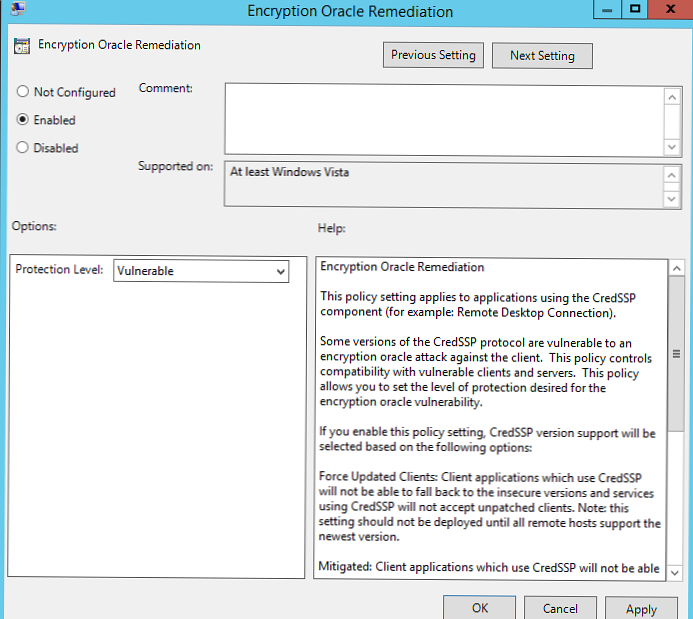

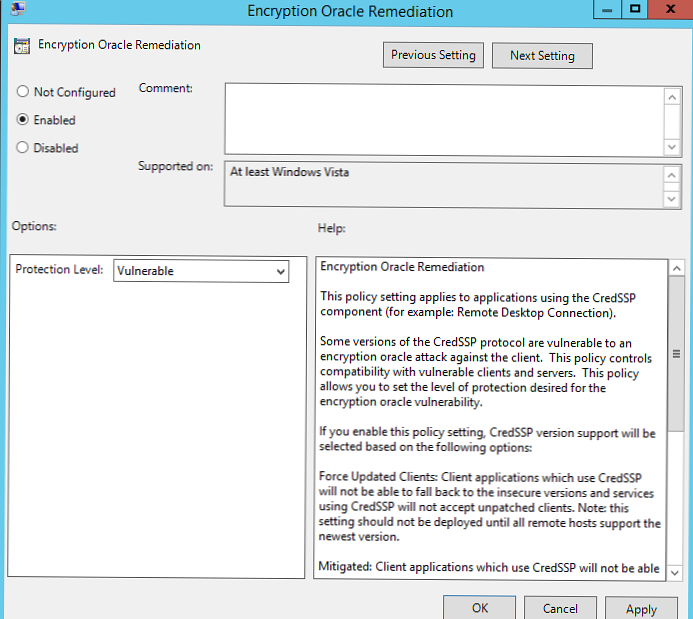

- Знайдіть політику з ім'ям Encryption Oracle Remediation (Виправлення вразливості шифрувального оракула). Увімкніть політику (Enabled/ Включено), а в якості параметра в випадаючому списку виберіть Vulnerable / Залишити вразливість;

- Залишилося відновити політики на вашому комп'ютері (команда

gpupdate / force) І спробувати підключиться по RDP до віддаленого комп'ютера. При включеній політиці Encryption Oracle Remediation зі значенням Vulnerable ваші термінальні додатки з підтримкою CredSSP зможуть підключатися навіть до RDS / RDP серверів і комп'ютерів Windows, на яких відсутні актуальні оновлення безпеки.

- Force Updated Clients - найвищий рівень захисту, коли RDP сервер забороняє підключення не оновленим клієнтам. Зазвичай цю політику варто включати після повного оновлення всієї інфраструктури і інтеграції актуальних оновлень безпеки в установчі образи Windows для серверів і робочих станцій;

- Mitigated - в цьому режимі блокується виходить віддалене RDP підключення до RDP серверів з вразливою версією CredSSP. Однак інші служби, що використовують CredSSP працюю нормально;

- Vulnerable -найнижчий рівень захисту, коли дозволяється підключення до RDP сервера з вразливою версією CredSSP.

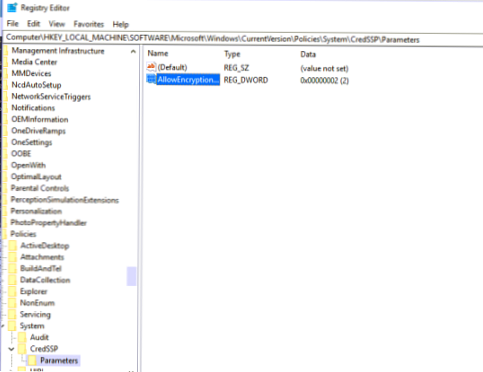

Якщо у вас відсутній редактор локальних GPO (наприклад, в Home редакціях Windows), ви можете внести зміну, що дозволяє RDP підключення до серверів з непропатченних версія CredSSP, безпосередньо до реєстру за допомогою команди:REG ADD HKLM \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Policies \ System \ CredSSP \ Parameters / v AllowEncryptionOracle / t REG_DWORD / d 2

Ви можете змінити цей параметр в реєстрі відразу на безлічі комп'ютерів в AD за допомогою доменної GPO (консоль gpmc.msc) або таким PowerShell скриптом (список комп'ютерів в домені можна отримати за допомогою командлета Get-ADComputer з модуля RSAT-AD-PowerShell):

Import-Module ActiveDirectory

$ PSs = (Get-ADComputer -Filter *). DNSHostName

Foreach ($ computer in $ PCs)

Invoke-Command -ComputerName $ computer -ScriptBlock

REG ADD HKLM \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Policies \ System \ CredSSP \ Parameters / v AllowEncryptionOracle / t REG_DWORD / d 2

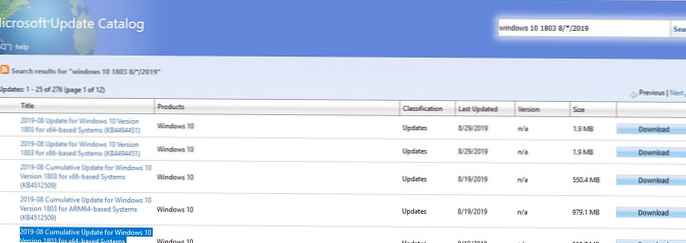

Після успішного підключення до віддаленого RDP сервера (комп'ютера) потрібно встановити на ньому актуальні оновлення безпеки через службу Windows Update (перевірте, що служба включена) або вручну. Скачайте і встановіть останні кумулятивні оновлення Windows як показано вище. Якщо при установці MSU поновлення з'являється помилка "Це оновлення не застосовується до вашого комп'ютера", познайомтеся з статей за посиланням.

Для Windows XP / Windows Server 2003, які зняті з підтримки потрібно встановити оновлення для Windows Embedded POSReady 2009. Наприклад, https://support.microsoft.com/en-us/help/4056564Після установки оновлень і перезавантаження сервера, не забудьте відключити політику на клієнтах (або виставити її на Force Updated Clients), або повернути значення 0 для ключа реєстру AllowEncryptionOracle. В цьому випадку, ваш комп'ютер не буде схильний до ризику підключення до незахищених хостам з CredSSP і експлуатації уразливості.

REG ADD HKLM \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Policies \ System \ CredSSP \ Parameters / v AllowEncryptionOracle / t REG_DWORD / d 0 / f

Є ще один сценарій, коли поновлення відсутні на вашому комп'ютері. Наприклад, RDP сервер оновлений, але на ньому виставлена політика, що блокує RDP підключення з комп'ютерів з вразливою версією CredSSP (Force Updated Clients). В цьому випадку при RDP підключенні ви також побачите помилку "This could be due to CredSSP encryption oracle remediation".

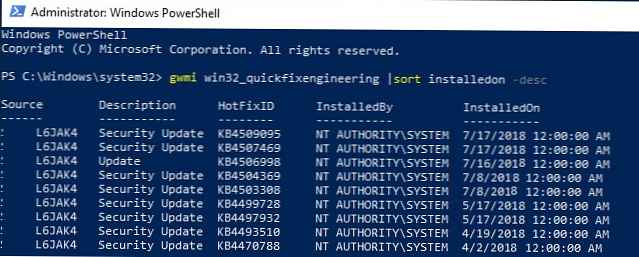

Перевірте останню дату установки оновлень Windows на вашому комп'ютері за допомогою модуля PSWindowsUpdate або через WMI команду в консолі PowerShell:

gwmi win32_quickfixengineering | sort installedon -desc

У цьому прикладі видно, що останні оновлення безпеки Windows встановлювалося 17 червня 2018 року. Скачайте і встановіть новіший MSU файл з кумулятивним оновленням для вашої редакції Windows (дивіться вище).