WannaCry - вірус шифрувальник, який вразив безліч комп'ютерів по всьому світу, в результаті атаки, запущеної 12 травня 2017 року. Від дій вірусу шифрувальника Wanna Decryptor постраждали багато відомих компаній і звичайні користувачі.

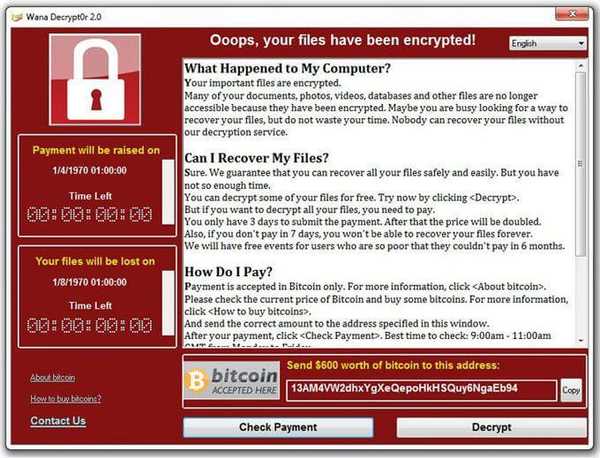

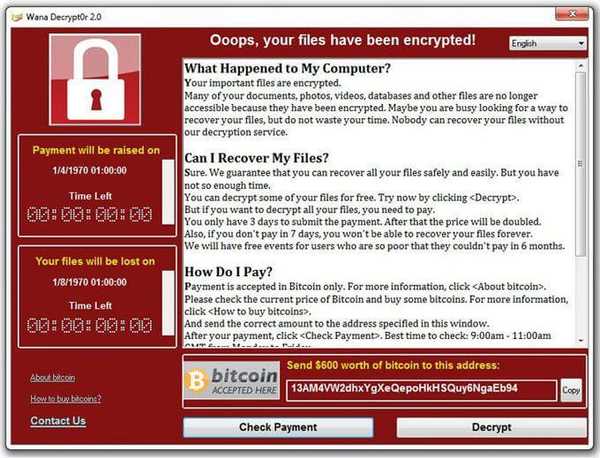

Вірус вимагач відомий під наступними іменами: WannaCry (Wanna Cry - "хочу плакати"), Wanna Decrypt0r, WCry, Wanna Crypt, Wana Decrypt0r). В результаті дій вірусу, відбувається шифрування багатьох файлів на комп'ютері, в тому числі системних. Після того, як файли будуть зашифровані, користувач побачить заставку, на якій йому повідомляють, що файли на комп'ютері зашифровані, а за розшифровку даних вимагають заплатити гроші.

зміст:- Як поширюється WannaCry

- Як захиститися від Wanna Cry

- Способи уникнути зараження Wanna Decrypt0r

- висновки статті

Період часу для переказу грошей хакерам обмежений, в разі невиконання умов здирників, все зашифровані дані будуть видалені з комп'ютера.

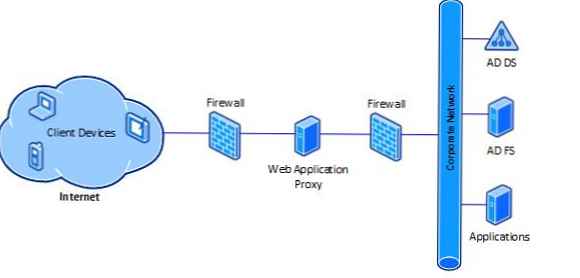

На відміну від поведінки звичайних вірусів-вимагачів, для зараження Windows від користувача не потрібно ніяких дій. WCry потрапляє на комп'ютер різними способами: локально, як звичайний вірус (у вкладенні в електронному листі, разом з іншою програмою і т. П.), Або самостійно поширюючись по мережі.

На боротьбу з небезпечною малваре, крім аналітиків антивірусних лабораторій, включилися окремі ентузіасти.

Завдяки британському дослідникові MalwareTech вдалося тимчасово призупинити поширення епідемії. Він встиг вчасно зареєстрував домен iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com (ім'я домену було зашито в коді шкідливої програми), який зупинив поширення вірусу Wana Decrypt0r.

Програміст з Таїланду Чанвіт Кеокасі створив програму блокіратор вірусу Wanna Cry, яку можна завантажити з GitHab за цим посиланням.

Фахівець компанії Quarkslab Адрієн Гине знайшов спосіб розшифровки файлів, який працює тільки в Windows XP.

З'явилися нові модифіковані версії шкідливої програми, створені іншими хакерами, які вирішили скористатися ситуацією, що склалася. З'явився імітатор вірусу Adylkuzz, який виявити набагато важче. Малваре Adylkuzz використовує цю ж уразливість ОС Windows для Майнінг (заробіток грошей, використовуючи ресурси іншого комп'ютера).

Як поширюється WannaCry

В операційній системі Windows існувала вразливість в протоколі SMB, яку свого часу виявило Агентство Національної Безпеки (АНБ) США. АНБ використовувало знайдену пролом в своїх цілях. Корпорація Microsoft не знала про наявність даної проблеми з безпекою в операційній системі Windows.

Хакерська група The Shadow Brokers змогла викрасти у АНБ експлойти EternalBlue і DoublePulsar, які були опубліковані у вільному доступі. На основі викрадених експлойтів, зловмисниками було створено програму, яка використовує дану уразливість в операційній системі.

Вірус сканує в інтернеті комп'ютери на наявність відкритого порту 445, який використовується для спільної роботи з файлами. Після проникнення на комп'ютер, програма Wanna Decryptor, шифрує файли, замінюючи розширення файлів на ".wncry". Шифрування здійснюється за комбінації алгоритмів AES-128 і RSA, в даний момент, розшифровка файлів утруднена.

Потім на екран монітора виводиться повідомлення з вимогою викупу на мові операційної системи (всього підтримується 28 мов, в тому числі російську мову).

За розблокування зловмисники вимагають певну суму в біткоіни, в еквіваленті 300-600 доларів. Якщо протягом 3 днів грошові кошти не будуть виплачені, сума викупу подвоюється, а через 7 днів все зашифровані дані будуть видалені з комп'ютера. Шкідлива програма виконує команди, що надходять з серверів через анонімну мережу Tor.

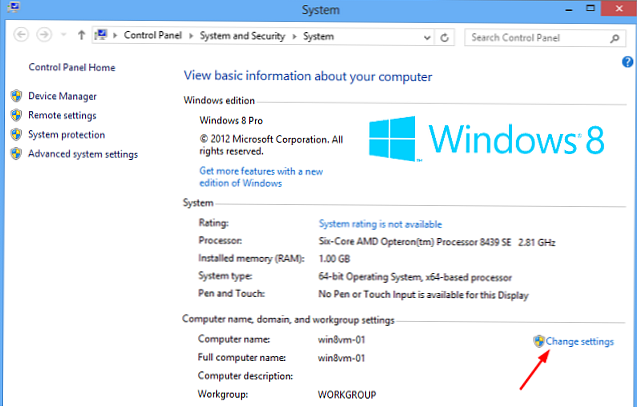

Дізнавшись про цю проблему, 14 березня 2017 року Microsoft випустила патч MS17-010, який закриває пролом в безпеці, експлуатований хакерами.

Як захиститися від Wanna Cry

Захист від вірусу WannaCry існує, для цього користувачеві необхідно виконати деякі дії.

Закрийте на комп'ютері порт 445.Для поширення вірус Wanna Crypt використовує відкритий порт 445. Тому перше, що потрібно зробити: перевірте, закритий даний порт чи ні. Найпростіше це зробити за допомогою онлайн сервісу, наприклад, тут.

Введіть номер порту (445) в поле для перевірки. Подивіться на результат перевірки (закритий порт або відкритий).

Якщо порт на комп'ютері відкритий, запустіть командний рядок від імені адміністратора. У вікні інтерпретатора командного рядка введіть наступну команду:

sc stop lanmanserver

Далі натисніть на кнопку "Enter".

Для Windows 10 введіть команду:

sc config lanmanserver start = disabled

Для інших версій Windows введіть команду:

sc config lanmanserver start = disabled

Потім натисніть на "Enter", а після цього перезавантажте комп'ютер.

Встановіть оновлення Windows захищає від WannaCry.Якщо на комп'ютері включена автоматична установка оновлень для операційної системи Windows, то це означає, що оновлення безпеки було своєчасно встановлено на комп'ютер. Якщо автоматичне оновлення на комп'ютері відключено, самостійно завантажити та встановити латку MS17-010, яка стане на заваді проникненню вірусу на комп'ютер.

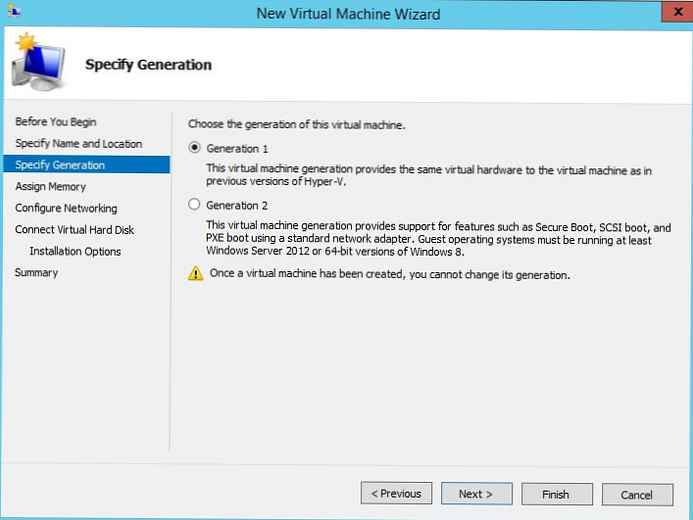

Перейдіть на сторінку офіційного сайту Microsoft. Скачайте патч MS17-010 версії Windows, встановленої на комп'ютері, відповідної розрядності. Через серйозність проблеми, випустила патчі для операційних систем: Windows XP, Windows Vista, Windows Serwer 2003 Windows 8, підтримка яких була свого часу припинена.

Після установки оновлення безпеки, перезавантажте комп'ютер. Встановіть всі останні оновлення безпеки.

Перевірте комп'ютер антивірусом.Більшість антивірусів своєчасно виявляють вірус Wanna Ransomware. Захисник Windows (Windows Defender) також надійно захищає комп'ютер від програми-здирника. Зверніть увагу на те, що, якщо ви випадково самостійно запустіть шифрувальника, патч не врятує ваш комп'ютер від зараження. Для видалення вірусу з комп'ютера, необхідна перевірка антивірусом.

Маршрутизатор, при настройках за умовчанням, не дадуть вірусу використовувати 445 порт на домашньому комп'ютері. Зараження можливе по локальній мережі провайдера.

Способи уникнути зараження Wanna Decrypt0r

Забороняється відключати оновлення операційної системи Windows.На більшості постраждалих комп'ютерів стояли піратські версії Windows, на яких було відключено автоматичне оновлення через побоювання зльоту реєстрації операційної системи. Переважна частина оновлень Windows є оновленнями безпеки, які закривають виявлені вразливості в операційній системі.

Створюйте резервні копії системи і важливих файлів.За допомогою засобу системи або спеціалізованих програм регулярно робіть резервні копії Windows і важливих даних на комп'ютері. Зберігайте резервні копії на зовнішньому жорсткому диску, який не підключений постійно до комп'ютера, або в хмарному сховищі.

Вам також може бути цікаво:- Acronis True Image WD Edition (безкоштовно)

- AOMEI Backupper - резервне копіювання і відновлення даних

- Ashampoo Backup Pro 11 для резервного копіювання

У разі виникнення проблем, ви зможете відновити систему і призначені для користувача файли.

Використовуйте надійний антивірус.Платні антивіруси, як правило, мають більшу кількість компонентів для захисту комп'ютера. У багатьох провідних виробників є безкоштовні версії антивірусів (Avast Free Antivirus, Kaspersky Free і т. Д.), Які можна використовувати для захисту ПК від шкідливого ПЗ.

Не відкривайте підозрілі повідомлення в електронній пошті.У листах часто ховається небезпека (шкідливі посилання, заражені файли і архіви і т. П.), Тому проявляйте розумних зусиль при роботі з електронною поштою.

висновки статті

Вірус-шифрувальник WannaCry заражає комп'ютери, використовуючи вразливість Windows. Для того, щоб уникнути зараження, необхідно встановити в операційну систему патч MS17-010.

Схожі публікації:- Кращі безкоштовні антивіруси

- Junkware Removal Tool для видалення небажаних програм

- 10 порад з використання антивіруса

- Dr.Web CureIt! - безкоштовна лікує утиліта

- 10 сервісів генераторів паролів онлайн